Microsoft Intune MAMを利用した組織でのアプリ管理

目次

1. はじめに

2. Intune MAMの概要

2.1. Intune MAM使用における前提条件

2.2. MAM導入により設定可能な制限機能

2.3. アプリ保護ポリシーの作成手順

3. 感想と今後に向けて

1. はじめに

お久しぶりです。入社3年目のArc Tanです。

近年、企業におけるリモートワーク・モバイルワークの普及に伴い、個人が所有するデバイスを業務に使用するBYOD (Bring Your Own Device) という業務形態が増えております。

BYODを企業として導入する場合には、当然情報漏洩対策や脆弱性対策といったセキュリティ管理が求められます。

本記事では、そんなBYOD端末管理に最適なMicrosoft Intune MAM (Mobile Application Management)の概要と利用例について解説します。

2. Intune MAMの概要

Microsoft Intune MAM(Mobile Application Management)は、デバイス登録(MDM : Mobile Device Management)を行わずにアプリ単位で企業データを保護できる仕組みです。

MAMはアプリ単位での管理、MDMはデバイス全体の管理を行います。MDMを用いて個人が所有するデバイスを管理することもシステム上は可能です。

ただし、多くのユーザーは私用の端末をデバイス単位で管理されるのは避けたいというのが実状です。そんな状況の時に、業務に使用する私用端末をデバイス単位の管理ではなく、

一部アプリのみ制限をかけることが可能な機能がMAMです。

2.1. Intune MAM 使用における前提条件

・使用可能OS

Windows 10 / 11 (対応アプリケーションはMicrosoft Edge限定)

iOS / iPadOS

Android

・アプリ保護ポリシーが適用可能なアプリケーション

基本的にはTeams, Outlook, Excel等のMicrosoftが提供するアプリケーションのほとんどが対応しています。また、サードパーティーアプリケーションでも対応しているものがあります。

実際の適用可能なアプリケーションに関しては以下から確認可能です。

アプリ保護ポリシーが適用可能なアプリケーション一覧

サポートされているMicrosoft Intune アプリ - Microsoft Intune | Microsoft Learn

2.2. MAM導入により設定可能な制限機能

・データの送受信制限

アプリ保護ポリシーが適用されたアプリケーションに関して、データ送信・受信に関する制限をかけることができます。アプリ保護ポリシーが適用されたアプリケーションに関して、

適用外からの受信に関する制限や適用外への送信に関する制限をかけることも可能です。

・クリップボード制限

アプリ保護ポリシーが適用されたアプリケーションに関して、クリップボードを使用したコピーと貼り付け機能を制限することができます。

また、例外アプリの指定により特定のアプリケーションにのみクリップボードによるコピーと貼り付けの許可をすることも可能です。

・データの暗号化

アプリ保護ポリシーが適用されたアプリケーション内のデータに関して、自動的に暗号化をすることができます。

・PIN認証の要求

アプリ保護ポリシーが適用されたアプリケーションを使用する際に、PIN認証を使用することを強制することができます。

・印刷制御

アプリ保護ポリシーが適用されたアプリケーションにおける印刷機能を制限することができます。

・Microsoft Edge使用の要求

一部のアプリ保護ポリシーが適用可能なアプリに関して、Microsoft Edgeを介した使用を要求することができます。

・リモートワイプ機能

アプリ保護ポリシーが適用されたアプリケーションにおけるデータをリモートワイプの実行により削除することができます。

デバイス単位で適用されるわけではないため、個人のデータは削除されません。

2.2. アプリ保護ポリシーの作成手順

ここでは、実際のアプリ保護ポリシーの作成手順を紹介いたします。例として、Windowsでアプリ保護ポリシーを作成します。

(1) Microsoft Intune admin centerにログインします。

https://endpoint.microsoft.com/

(2) 左のタブよりアプリを選択します。

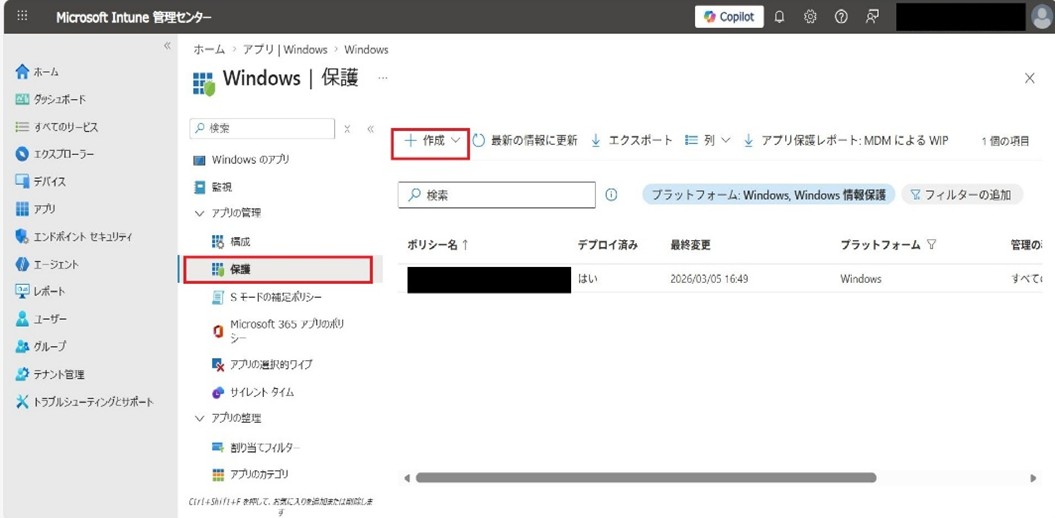

(3) アプリ保護ポリシーを適用する対象のOSを選択し、「保護」のタブより「+作成」のボタンを押下し、アプリ保護ポリシーの作成を開始します。

本記事では例としてWindowsを選択しています。

(4) アプリ保護ポリシーのパラメータを設定・作成します。

各項目の意味は以下のとおりです。

① 基本

作成するアプリ保護ポリシーの名前を設定します。

② アプリ

アプリ保護ポリシーを適用するアプリを選択します。

③ データ保護

データの受信・送信に関する制限、コピー・貼り付けや印刷に対する制限をかけることができます。

④ 正常性チェック

アプリの正常性確認として「アプリの条件」と「デバイスの条件」を設定します。例えば、以下のような既定設定の場合、以下の挙動となります。

アプリの条件

設定値

-オフラインの猶予期間:1440 操作:アクセスをブロック(分)

-オフラインの猶予期間:90 操作:データをワイプ(日)

想定挙動

・アプリのオフライン実行時間が1440分を超えた際に、オンラインになるまではアプリへのアクセスが不可になります。

・アプリのオフライン期間が90日を超え、ユーザーの認証処理が失敗した際に、デバイス内の組織のデータが削除されます。

デバイスの条件

対象のOSが満たすべき最小のバージョンを設定することができます。

⑤ 割り当て

アプリ保護ポリシーを適用するグループを選択します。

⑥ 確認および作成

上記のパラメータでアプリ保護ポリシーを作成してよいかの確認と作成をします。

(5) アプリ保護ポリシーが適用されたグループに属するアカウントを使用することで、Intune MAMによって制限された挙動を確認できます。

3. 感想と今後に向けて

本記事では、Microsoft Intune MAM のアプリ保護ポリシーによりアプリに制限できる設定に関して紹介いたしました。アプリ単位での制限をほどこすことで、私用端末の使用感を損なうことなく

企業としてのセキュリティ管理を行うことができます。また、本記事では紹介しきれませんでしたがIntuneの条件付きアクセス機能を使用することにより、指定のネットワークからのみ対象のアプリを

使用できるようにすることも可能です。いまの時代、リモートワークの増加にともない益々のセキュリティ態勢の強化や見直しが求められます。

特にBYOD端末利用を検討する際にはMicrosoft Intune MAMは適したアプリケーションとなります。私自身も本機能を使いこなせていない部分があるため、仕様や推奨設計について今後とも勉強していきます。